Microsoft Entra Domain Services(旧Azure AD Domain Services)は、古いWindowsアプリケーションをクラウドで動かすために必要なサービスです。

「レガシーシステムをクラウドに移行したいけど、システム改修は現実的じゃない」「ドメイン参加が必要なアプリをAzureで使いたい」といった課題を抱えている方も多いのではないでしょうか。

本記事では、Microsoft Entra Domain Servicesの基本概念から他のAzureサービスとの違い、具体的な利用シーンまで、初心者にもわかりやすく解説します。既存システムを活かしながらクラウド化を進めたい企業担当者は、ぜひ参考にしてください。

Microsoft Entra Domain Servicesとは?

Microsoft Entra Domain Services(旧Azure AD Domain Services)は、従来のWindows Active Directoryドメインサービスをクラウドで提供するマネージド型サービスです。

Microsoftが運用・管理を代行するため、企業は複雑なサーバー管理を行うことなく、Active Directory環境をクラウドで利用できます。

クラウド版Active Directoryの概要

従来、企業がActive Directory環境を構築するには、社内にドメインコントローラーと呼ばれるサーバーを設置し、24時間365日の運用管理を行う必要がありました。サーバーのハードウェア障害対応、Windows Serverの更新作業、セキュリティパッチの適用など、IT管理者にとって大きな負担となっていました。

Microsoft Entra Domain Servicesは、これらの運用負荷をすべてMicrosoftが代行します。ユーザーは管理画面から簡単な設定を行うだけで、高可用性と最新のセキュリティを備えたActive Directory環境を即座に利用開始できます。

従来のオンプレミスADとの違い

オンプレミスのActive Directoryと機能的にはほぼ同等ですが、管理の複雑さが大幅に軽減されています。ドメイン参加、ユーザー認証、グループポリシーといった基本機能はそのまま利用でき、既存のアプリケーションを変更することなくクラウド環境に移行できます。

一方で、Domain Admin権限は提供されず、スキーマ拡張などの高度なカスタマイズには制限があります。しかし、一般的な企業での利用においては、十分な機能を提供しています。

Microsoft Entra Domain Servicesは、Active Directoryの利便性を保ちながら、クラウドの柔軟性と運用効率を実現する画期的なサービスです。

他のAzureのディレクトリサービスとの違い

Azureには複数の認証・ディレクトリサービスが存在し、それぞれ異なる役割と目的を持っています。これらのサービスを正しく理解し、適切に使い分けることで、企業の多様なIT環境に対応した包括的な認証基盤を構築できます。

| 項目 | Microsoft Entra ID | Microsoft Entra Connect | Microsoft Entra Domain Services |

|---|---|---|---|

| 主な役割 | モダンアプリの認証・アクセス管理 | オンプレミスとクラウドの橋渡し | 従来のWindows認証をクラウドで提供 |

| 認証方式 | OAuth 2.0、SAML、OpenID Connect | 同期機能(認証は行わない) | Kerberos、NTLM、LDAP |

| 設置場所 | クラウド | オンプレミスにインストール | クラウド |

| ドメイン参加 | 不可 | – | 可能 |

| 料金 | 基本無料(高度機能は有料) | 無料 | 有料(ユーザー数課金) |

Microsoft Entra IDとの違い

Microsoft Entra IDとDomain Servicesは、どちらも認証を行うサービスですが、使えるアプリの種類が全く違います。

Entra IDは、新しいクラウドアプリ専用です。Microsoft 365やZoom、Slackといった、ブラウザで使うWebサービスの認証に使います。これらのアプリは最初からクラウド向けに作られているため、Entra IDだけで十分に動作します。

Domain Servicesは、古いWindowsアプリ専用です。10年以上前に作られた社内システムや、Windowsパソコンにインストールして使うソフトウェアの認証に必要になります。これらの古いアプリは、従来のWindows環境でしか動かないためです。

簡単に言うと、新しいアプリならEntra ID、古いアプリならDomain Servicesという使い分けになります。

Microsoft Entra Connectとの違い

Microsoft Entra ConnectとDomain Servicesは、そもそも種類が違うサービスです。

Entra Connectは、つなぐためのツールです。会社にある既存のサーバーとクラウドを連携させるための橋渡し役で、認証そのものは行いません。社内のサーバーにインストールして、ユーザー情報を同期するだけの機能です。

Domain Servicesは、クラウド上の認証サービスです。実際にユーザーのログインを処理し、アプリケーションへのアクセスを管理します。社内にサーバーがなくても、クラウドだけで完結して動作します。

Microsoft Entra Domain Servicesが必要なケース

Microsoft Entra Domain Servicesが必要になるのは、古いWindowsアプリケーションをクラウドで使いたい場合です。

現代的なクラウドアプリであればMicrosoft Entra IDだけで十分ですが、以下のようなケースではDomain Servicesが不可欠になります。

レガシーアプリケーションのクラウド移行

10年以上前に開発された業務システムを現在も使用している企業も多く存在します。

これらのシステムは、従来のWindows Server環境を前提として設計されており、Active Directoryへの接続が必須となっています。

例えば、社内で長年使用されている販売管理システムや会計ソフト、製造業の生産管理システムなどです。これらのシステムをクラウドに移行する際、アプリケーション自体を大幅に改修するのは現実的ではありません。Domain Servicesを使用することで、アプリケーションを変更することなく、クラウド環境でそのまま動作させることができます。

ドメイン参加が必要なシステム

Windowsの仮想マシンをActive Directoryドメインに参加させる必要がある場合も、Domain Servicesが必要です。ドメイン参加により、統一されたユーザー管理とセキュリティポリシーの適用が可能になります。

特にファイルサーバーやプリントサーバーなどのインフラ系システムでは、ドメイン参加による認証とアクセス制御が重要な役割を果たします。これらのサーバーをAzure上で運用する際、Domain Servicesがあることで、オンプレミス環境と同等のセキュリティレベルを維持できます。

LDAP認証を使用するアプリケーション

LDAPプロトコルを使用してユーザー認証を行うアプリケーションも、Domain Servicesが必要なケースです。特に、オープンソースのアプリケーションや、Unix/Linux系のシステムでは、LDAP認証が広く使われています。

これらのアプリケーションは、Microsoft Entra IDのモダン認証には対応していないため、従来のLDAPプロトコルが利用できるDomain Servicesが必要になります。

具体的な業務シーン例

製造業の場合 工場の生産管理システムや品質管理システムは、Windows環境で動作することを前提として開発されています。これらをクラウドに移行する際、Domain Servicesにより既存システムをそのまま活用できます。

医療機関の場合 電子カルテシステムや医療機器の管理システムは、セキュリティ要件が厳しく、従来のActive Directory認証を必要とします。Domain Servicesにより、高いセキュリティレベルを維持しながらクラウド化が可能です。

金融業の場合 基幹システムやリスク管理システムなど、ミッションクリティカルなシステムでは、実績のあるActive Directory認証が求められます。Domain Servicesにより、安全にクラウド移行を進めることができます。

このように、Domain Servicesは新しい技術への移行が困難な既存システムにとって、クラウド化を実現する重要な橋渡し役となっています。

Microsoft Entra Domain Servicesの主な機能

Microsoft Entra Domain Servicesは、従来のActive Directoryと同等の機能をクラウドで提供します。オンプレミス環境で長年使われてきた認証・管理機能を、そのままクラウドで利用できるのが最大の特徴です。

ドメイン参加

Azure上の仮想マシンを、従来のWindows環境と同じようにドメインに参加させることができます。ドメイン参加により、仮想マシンは統一された認証システムの管理下に置かれ、セキュリティポリシーの一元管理が可能になります。

ドメインに参加した仮想マシンでは、ドメインユーザーがシームレスにログインでき、個別のローカルアカウントを作成する必要がありません。また、管理者は全ての仮想マシンに対して、統一されたセキュリティ設定やソフトウェア配布を行うことができます。

Kerberos/NTLM認証

Windows環境で標準的に使用されているKerberos認証とNTLM認証を提供します。これらの認証方式により、既存のWindowsアプリケーションを変更することなく、クラウド環境で動作させることができます。

Kerberos認証は、高いセキュリティレベルを持つ現代的な認証方式で、シングルサインオン機能も提供します。NTLM認証は、古いアプリケーションとの互換性を保つために重要な機能です。両方の認証方式をサポートすることで、幅広いアプリケーションに対応できます。

グループポリシー管理

Active Directoryの重要な機能の一つであるグループポリシーを、クラウド環境でも利用できます。グループポリシーにより、ドメインに参加している全てのコンピューターに対して、統一されたセキュリティ設定やソフトウェア配布、デスクトップ環境の制御を行うことができます。

例えば、パスワードポリシーの設定、セキュリティソフトの自動インストール、禁止ソフトウェアの実行制限、デスクトップの壁紙統一など、企業のIT管理に必要な設定を一元管理できます。

LDAP接続

LDAPプロトコルを通じて、ディレクトリサービスへの接続を提供します。多くのアプリケーション、特にオープンソースソフトウェアやLinux系システムでは、LDAP接続によるユーザー認証が標準的に使用されています。

Domain ServicesのLDAP機能により、これらのアプリケーションも統一された認証基盤で管理できます。例えば、WebサーバーのApache、メールサーバーのPostfix、データベースのMySQLなど、様々なシステムでLDAP認証を活用できます。

Microsoft Entra IDとの自動同期

Domain Servicesは、Microsoft Entra IDと自動的に同期します。Entra IDで作成されたユーザーアカウントやグループは、自動的にDomain Servicesにも反映されるため、重複した管理作業は不要です。

また、パスワード同期により、ユーザーは同一のパスワードで両方のサービスにアクセスできます。これにより、クラウドアプリケーションと従来のWindowsアプリケーションの両方を、シームレスに利用できる環境が実現します。

高可用性とセキュリティ

マネージドサービスとして、高可用性とセキュリティが自動的に提供されます。複数の可用性ゾーンでの冗長化、自動バックアップ、セキュリティパッチの自動適用など、企業レベルの運用品質を維持しながら、管理負荷を大幅に軽減できます。

これらの機能により、Domain Servicesは従来のActive Directory環境をクラウドで完全に再現し、既存システムの移行と新しいクラウド環境の両方に対応した包括的なソリューションを提供しています。

Microsoft Entra Domain Servicesの始め方

Microsoft Entra Domain Servicesを利用開始するには、いくつかの前提条件を満たし、段階的に設定を進める必要があります。複雑に見えるかもしれませんが、基本的な流れを理解すれば、スムーズに導入できます。

前提条件の確認

Domain Servicesを開始する前に、Azure仮想ネットワーク(VNet)の準備が必要です。Domain Servicesは専用の仮想ネットワーク内で動作するため、事前にVNetとサブネットを作成しておく必要があります。

Microsoft Entra IDテナントも必要です。既にAzureを利用している場合は、通常このテナントは既に存在しているため、新たに作成する必要はありません。ただし、Domain Servicesを有効化するための適切な権限(グローバル管理者権限)が必要になります。

基本的な設定手順

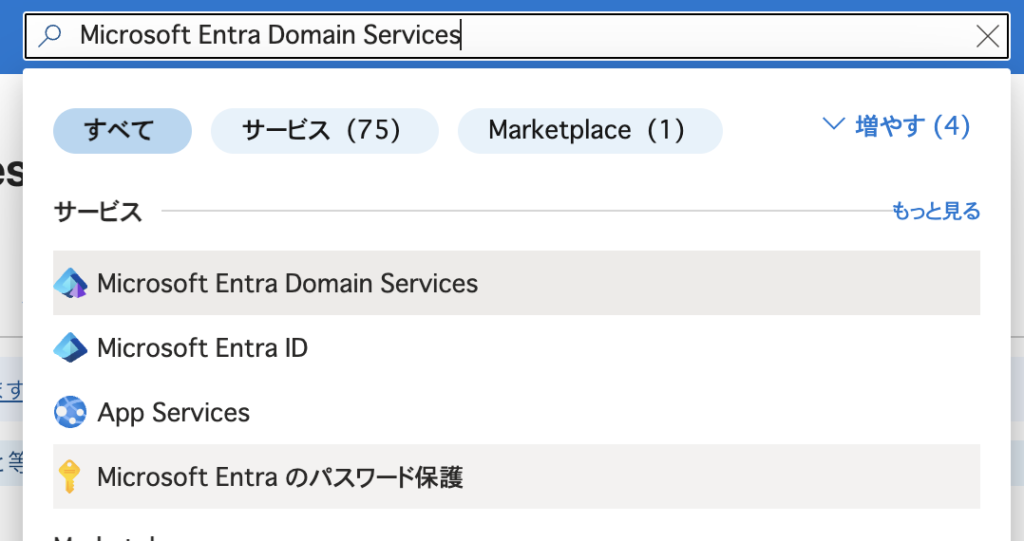

1,Azureポータルでの有効化

Azureポータルにログイン後、「Microsoft Entra Domain Services」を検索し、新しいインスタンスを作成します。この際、ドメイン名(例:company.local)を設定する必要があります。

2.ネットワーク設定

事前に作成した仮想ネットワークとサブネットを選択し、Domain Servicesが使用するIPアドレス範囲を指定します。この設定は後から変更が困難なため、慎重に計画することが重要です。

3.DNS設定の構成

Domain Servicesが提供するDNSサーバーのIPアドレスを、仮想ネットワークのDNS設定に登録します。これにより、仮想マシンがドメインコントローラーを正しく認識できるようになります。

4.サービスの初期化が自動的に開始

この処理には通常30分から1時間程度かかります。初期化中は他の設定作業を進めることはできませんが、進行状況はAzureポータルで確認できます。

仮想マシンのドメイン参加方法

Domain Servicesの準備が完了したら、仮想マシンのドメイン参加を行います。まず、仮想マシンが正しい仮想ネットワーク内に配置されていることを確認します。

仮想マシン内で、コントロールパネルのシステム設定から「このコンピューターの名前を変更」を選択し、ドメイン参加の設定を行います。ドメイン名には、Domain Services作成時に指定したドメイン名を入力します。

認証には、Microsoft Entra IDのユーザーアカウントを使用します。Domain Servicesでは、Entra IDのユーザーが自動的に同期されているため、普段使用しているクラウドアカウントでドメイン参加が可能です。

まとめ

Microsoft Entra Domain Servicesは、古いWindowsアプリケーションをクラウドで使うためのサービスです。従来のActive Directory機能をクラウドで提供し、既存システムを変更することなくクラウド移行を実現できます。

新しいクラウドアプリならMicrosoft Entra IDで十分ですが、10年以上前に開発された業務システムや、ドメイン参加が必要なWindows環境では、Domain Servicesが必要になります。

マネージドサービスのため、サーバー管理はMicrosoftが代行し、企業の運用負荷を軽減できます。既存システムを活かしながらクラウド化を進めたい企業にとって、実用的な選択肢となるでしょう。