「AWSを始めたけれど、最初に作るVPCって結局なんなの?」「ネットワークの設定が難しくて、EC2までたどり着けない……」そんな悩みを持っていませんか?

VPC(Virtual Private Cloud)は、AWSを利用する上で避けて通れない「土台」となるサービスです。家を建てるための「土地」を区画整理するようなものだとイメージすれば、少し身近に感じられるはず。

本記事では、インフラエンジニアの視点から、VPCの基本概念と主要な構成要素をわかりやすく解説します。

VPC(Virtual Private Cloud)の基本概念

AWSでインフラを構築する際、最初に必ず触れるのがVPCです。しかし、「そもそもなぜこれが必要なのか?」という本質を理解せずに進めると、後々の通信トラブルやセキュリティリスクに繋がりかねません。

まずは、VPCの正体とその役割について整理していきましょう。

VPCは「AWS上の自分専用ネットワーク」

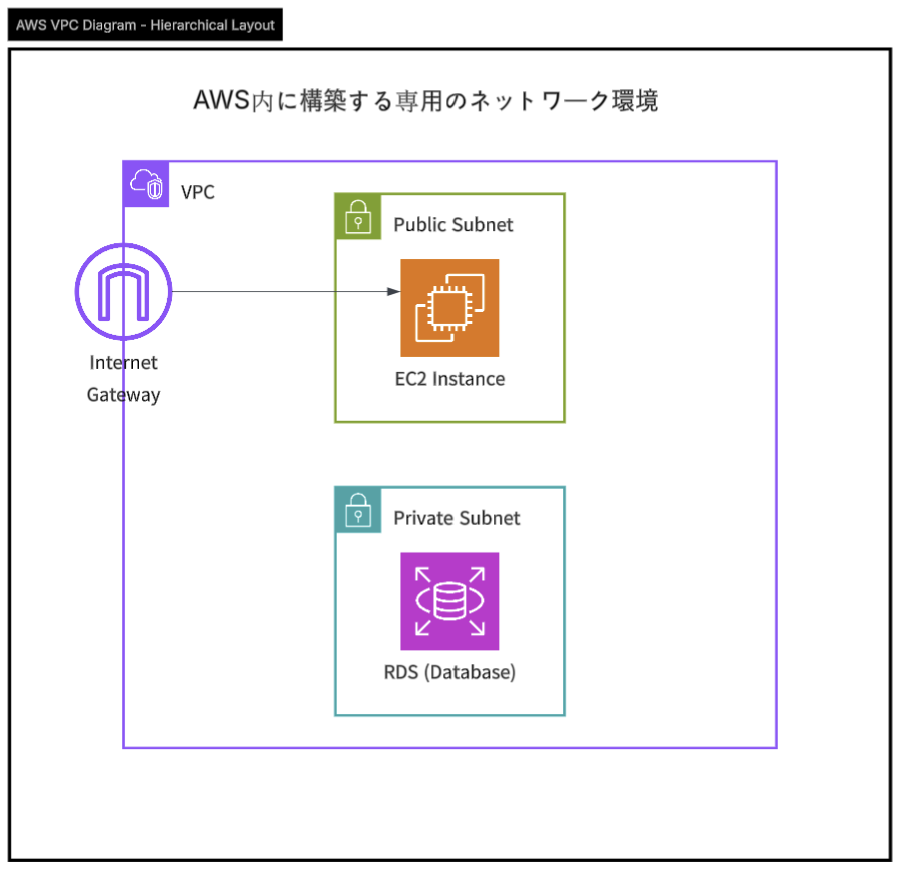

VPCを一言で言えば、AWSという広大なクラウドの中に確保された、あなた専用の仮想ネットワーク空間です。

これをイメージしやすく例えるなら、家を建てる際の「敷地」のようなものです。AWSという巨大な土地の中に、フェンスで囲われた自分だけの区画を確保するイメージを持ってください。

この区画内であれば、他のユーザーから干渉を受けることなく、自分たちで決めたルールに基づいてIPアドレスを割り振ったり、サーバーを配置したりといった自由なネットワーク設計が可能になります。

なぜVPCが必要なのか?(セキュリティと分離)

なぜVPCという仕組みが必要なのか、その最大の理由はセキュリティの確保と環境の分離にあります。

VPCを使わない状態は、言わばインターネットという公道に直接サーバーが置かれているようなもので、常に危険にさらされています。VPCを利用することで、外部から遮断されたプライベートな空間を作り、許可した通信だけを通す「論理的な境界線」を引くことができます。

また、開発環境や本番環境をVPCごとに分離することで、一方の設定ミスが他方に影響しないよう、安全にシステムを運用することが可能になります。

リージョンとアベイラビリティゾーン(AZ)の関係

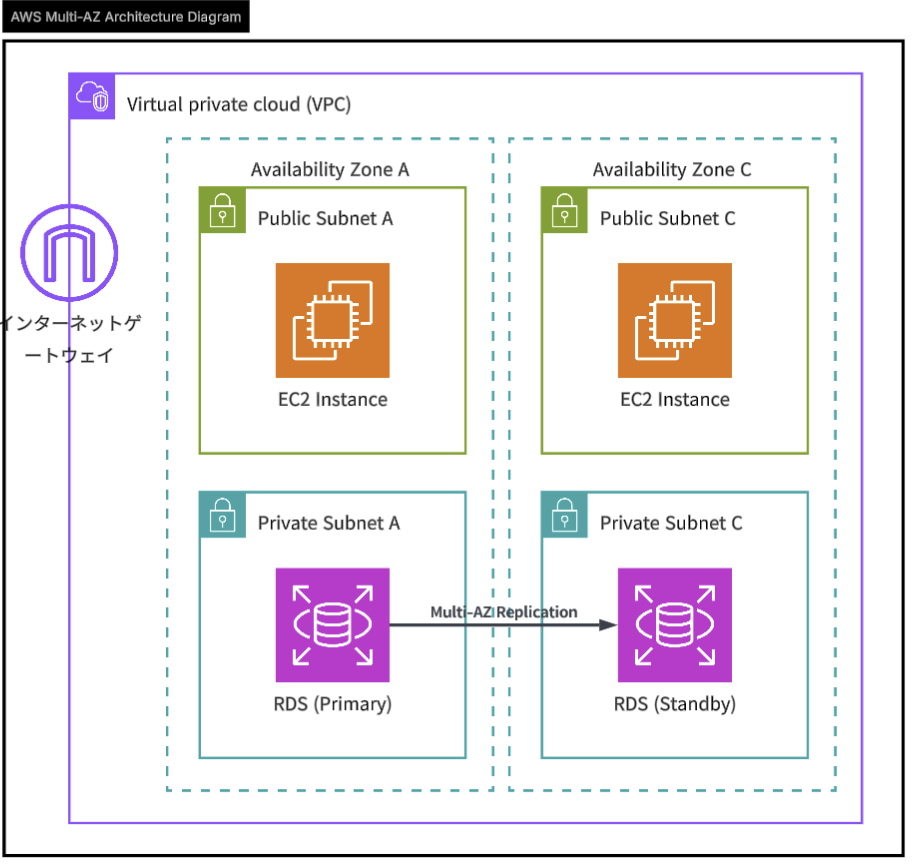

VPCを理解する上で、物理的な場所を示す「リージョン」と「AZ」の概念は欠かせません。

VPCは特定のリージョン(例:東京リージョン)の中に作成され、そのリージョン内であれば複数のAZにまたがって存在することができます。一方で、この後に解説する「サブネット」は単一のAZの中にしか作成できません。

つまり、VPCという大きな枠組みの中に、物理的に離れた複数のデータセンター(AZ)があり、それぞれの中に区画(サブネット)を配置するという階層構造になっています。

この構造を理解することが、AWSにおける高可用な設計の第一歩となります。

VPCを構成する4つの重要な要素

VPCを作成する際、必ず設定することになるのが「CIDR」「サブネット」「ルートテーブル」「インターネットゲートウェイ」の4つです。

これらはネットワークの「住所」「区画」「案内板」「門」に例えられます。それぞれの役割を正しく理解することが、安全なインフラ構築の第一歩です。

CIDRブロック(IPアドレスの範囲)の決め方

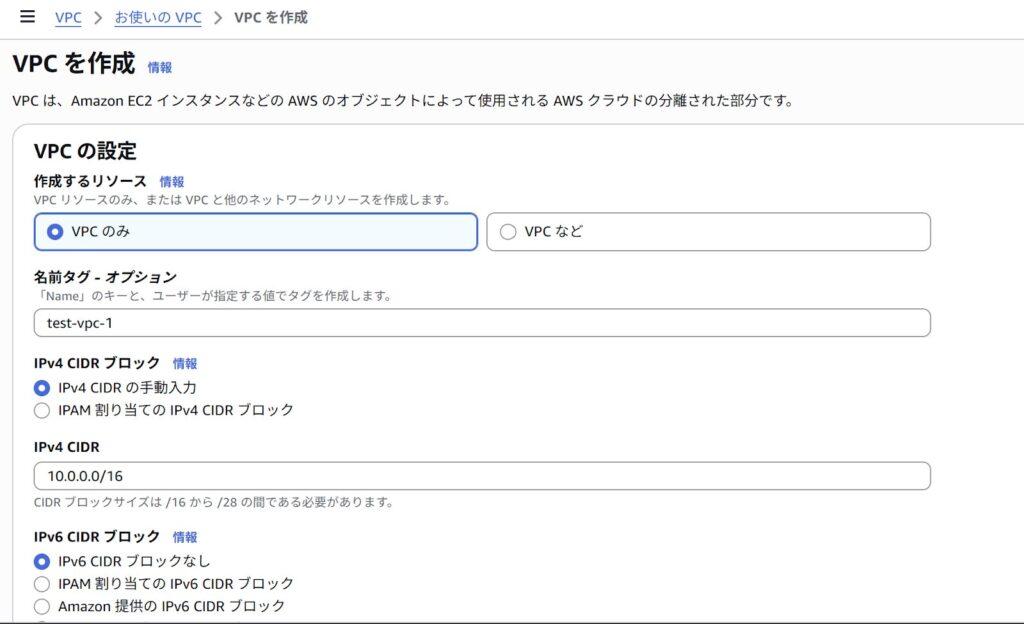

VPCを作成する際に最初に行うのが、CIDR(サイダー)ブロックによるIPアドレス範囲の設定です。一般的にはプライベートIPアドレスの範囲(10.0.0.0/16など)を使用します。

ここで最も重要な注意点は、VPC作成後にCIDRの範囲を変更・削除することはできないという点です。

後からIPアドレスが足りなくなったり、他のネットワーク(オンプレミスや別のVPC)と接続する際に範囲が重複して繋げなくなったりするトラブルは、現場でもよくある話です。

将来の拡張性を考え、余裕を持った設計を心がけましょう。

VPCのCIDRは変更できないので、先を見据えた設計が重要。

サブネット(パブリックとプライベート)の使い分け

サブネットとは、VPCのIPアドレス範囲をさらに細かく分割した「区画」のことです。大きな土地を「住宅用」「商業用」と分けるイメージですね。

AWSでは主に以下の2種類を使い分けます。

- パブリックサブネット

インターネットから直接アクセス可能な区画。Webサーバーなどを配置します。 - プライベートサブネット

インターネットから隔離された、より安全な区画。DBサーバーなど、外部に出したくない重要なデータを扱うリソースを配置します。

この使い分けが、AWSにおけるセキュリティ設計の基本となります。

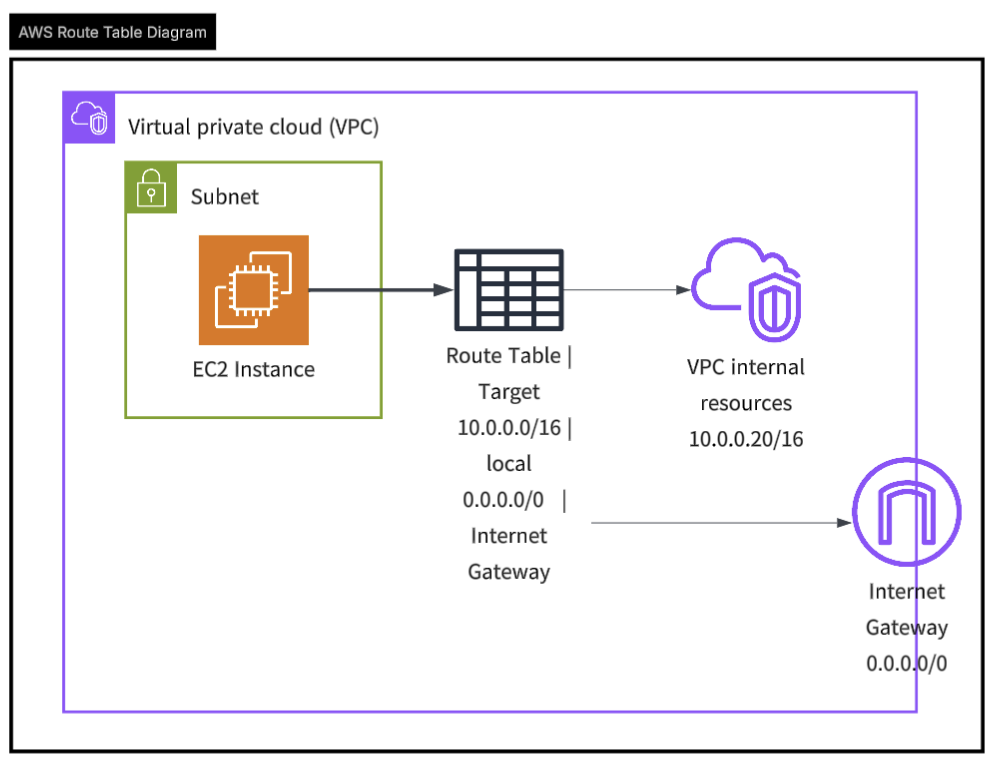

ルートテーブル(パケットの行き先案内板)

ルートテーブルは、サブネット内のパケットがどこへ向かうべきかを決める「案内板」や「地図」のような役割を果たします。

例えば、「インターネットに行きたい通信は、あそこの門(インターネットゲートウェイ)を通ってください」といったルール(ルート)を記述します。

各サブネットには必ず1つのルートテーブルを紐付ける必要があり、この設定一つでそのサブネットがパブリックになるかプライベートになるかが決まる、非常に重要なコンポーネントです。

インターネットゲートウェイ(外部接続の窓口)

インターネットゲートウェイ(IGW)は、VPCとインターネットを繋ぐための「門」です。

VPCはデフォルトでは完全に閉じた空間ですが、この門を設置し、ルートテーブルで外の世界(0.0.0.0/0)への出口として指定することで、初めて外部との通信(インターネット接続)が可能になります。

高い可用性とスケーラビリティを持っており、トラフィックが増えても私たちが帯域を心配する必要がないのがAWSらしい便利なポイントです。

AWS内からインターネット接続するにはインターネットゲートウェイが必須。

VPC設計の第一歩:IPアドレスの設計

VPCを作成する際、最初に決めるのが「IPアドレスの範囲」です。これは後から変更ができない、いわば「建物の基礎」のようなものですね。

適当に決めてしまうと、将来的に拠点が増えたり、別のネットワークと接続したりする際に、アドレスが重複して通信できないという致命的な問題(アドレス競合)が発生します。

プライベートIPアドレスの範囲

VPCでは通常、インターネット上で自由に使えない「プライベートIPアドレス」を割り当てます。

RFC1918という規格で定められた以下の3つの範囲から選ぶのが一般的です。

- 10.0.0.0/8(大規模向け:約1,677万個)

- 172.16.0.0/12(中規模向け:約104万個)

- 192.168.0.0/16(小規模向け:約6.5万個)

多くの現場では、拡張性が高く管理しやすい「10.0.0.0/16」などの10系が好んで使われます。自宅のWi-Fiルーターなどでよく見る192.168系は、VPN接続時に自宅ネットワークと重複しやすいため、AWS上では避けるのが無難です。

サブネットマスクの考え方

IPアドレスの範囲を決める「サブネットマスク(/16や/24など)」の数字選びも重要です。

例えば、VPC全体を「/16」で作り、その中をさらに「/24」のサブネットに分割する構成がよく使われます。

/24は256個(実質はAWSの予約分を除き251個)のIPアドレスが使えますが、これはサーバーが数百台並ぶような環境でなければ十分な数です。逆に、あまりに小さな範囲(/28など)にしてしまうと、将来的にロードバランサーやRDSの増設ですぐにアドレスが枯渇してしまうため注意が必要です。

将来の拡張性を考慮した設計のコツ

設計のコツは、最初は多めに確保し、将来の余白を残しておくことです。

今のプロジェクトでは1つのVPCで十分でも、将来的に「開発用」「本番用」とVPCを分けたり、オンプレミス環境と専用線(Direct Connect)で繋いだりする可能性があります。

その際、全てのネットワークが同じ「10.0.0.0/16」だと、接続した瞬間にパケットの行き先が分からなくなり通信が崩壊します。

最初から「東京拠点は10.1.0.0/16、大阪拠点は10.2.0.0/16」のように、重複しないルールを決めておくのがプロの仕事です。

VPC作成の全体フロー

VPCの概念を理解したら、次は実際にAWSマネジメントコンソールで作成してみましょう。現在は「VPCを作成」ボタン一つで関連リソースをまとめて作れる便利な機能がありますが、エンジニアとして成長するためには、一つひとつのパーツを手動で作る経験も欠かせません。ここでは、2つのアプローチと運用のコツを解説します。

VPCウィザードを活用したクイック作成

現在のAWSでは「VPCなど」というオプションを選択することで、VPC、サブネット、ルートテーブル、インターネットゲートウェイを数秒で一括作成できる「VPCウィザード」が標準となっています。

この機能のメリットは、各リソースの紐付けミスを物理的に防げる点です。

プレビュー画面でネットワーク構成図を確認しながら進められるため、初心者が最初の環境を構築する際は、まずこのウィザードを使って成功体験を積むのがおすすめです。

VPC手動作成で理解を深める

一方で、インフラエンジニアとして裏側の仕組みを完璧に把握したいなら、あえて各リソースをバラバラに作成する「手動作成」に挑戦してみてください。

VPCを作り、次にサブネットを作り、それらをルートテーブルで結びつける……という地道な作業を繰り返すことで、なぜこの設定が必要なのかが血肉になります。

特に、ルートテーブルを手動で編集して「インターネットに繋がった瞬間」の感動は、ウィザードでは味わえない、ネットワークエンジニアの原点とも言える経験です。

名前タグ(Nameタグ)の命名規則の重要性

実務において、リソースの「Nameタグ」設定は設計そのものと同じくらい重要です。

実案件では「test-vpc」といった適当な名前ではなく、[システム名]-[環境名]-[リソース名](例:my-app-prd-vpc)のようなルールを決めましょう。

リソースが増えてきた際、名前を見ただけでどのアプリアイコンで、本番か開発かが判別できないと、削除してはいけない本番環境を誤って消してしまうといった大事故に繋がりかねません。

デフォルトVPCとカスタムVPCの違いについて

AWSアカウントを作成した時点で最初から用意されているのが「デフォルトVPC」です。

これはすぐにEC2を立ち上げられる便利なものですが、本番環境の構築では、自分たちで一から設計した「カスタムVPC」を使用するのが鉄則です。

デフォルトVPCは設定がオープンすぎてセキュリティ上の懸念があるほか、IPアドレス帯を選べないため、先述した「アドレスの重複」を避けるためにも、自分で作る習慣をつけましょう。

VPC初心者が最初につまずくポイント

VPCの構築は一見シンプルですが、実際にEC2を立ち上げて通信しようとすると「なぜか繋がらない」などという壁に多くの人がぶつかります。

インフラエンジニアの現場でも、ネットワークの疎通確認は最も神経を使う作業の一つです。ここでは、初学者がハマりがちな3つの代表的なポイントと、その解決策を解説します。

パブリックサブネットにしたのに通信できない

「サブネットの名前に『public』と付けたのに外と繋がらない」というのは、実はよくある勘違いです。通信できない原因は主に3つあります。

1つ目はインターネットゲートウェイがVPCにアタッチされていないこと、2つ目はルートテーブルに外への出口(0.0.0.0/0)が設定されていないこと、そして3つ目はEC2に「パブリックIPアドレス」が割り当てられていないことです。

これらが一つでも欠けると、パブリックサブネットとして機能しません。

まずはこの三つの注意点を確認しましょう。

セキュリティグループとネットワークACLの混同

どちらも通信を制御する仕組みですが、役割は大きく異なります。セキュリティグループはインスタンス単位で動作し、戻りの通信を自動で許可する「ステートフル」な特性を持ちます。

対してネットワークACLはサブネット単位で動作し、戻りの通信も明示的に許可が必要な「ステートレス」な仕組みです。

初心者のうちは、まずは設定がシンプルで管理しやすいセキュリティグループから触り、ネットワークACLはデフォルトの「全許可」のまま運用するのが、混乱を避けるための定石です。

料金はかかる?(VPC自体の利用料と付随コスト)

VPC自体を作成することや、サブネット、ルートテーブルといった基本機能の利用には料金は一切かかりません。しかし、完全無料だと思って放置すると驚くような請求が来ることがあります。

特に注意が必要なのが、NATゲートウェイの利用料と、リージョンをまたぐデータ転送量です。NATゲートウェイは維持しているだけで時間単位のコストが発生し、消し忘れると数千円以上の課金に繋がります。

学習が終わったリソースは必ず削除する、という習慣を今のうちから身につけておきましょう。

VPCを学んだ次に知っておくべきこと

VPCという「インフラの土台」を理解したあなたは、AWSエンジニアとしてのスタートラインに立ちました。しかし、実務で安全かつ高度なネットワークを構築するためには、まだ学ぶべきステップがいくつかあります。

まずは、本シリーズの第2回以降で詳しく解説する「NATゲートウェイ」や「VPCエンドポイント」といった、より高度な通信制御の仕組みです。これらを知ることで、プライベートな環境を保ちつつ、安全にインターネットや他のAWSサービスと通信する方法が身につきます。

また、VPCを構築した後は、その上に載せる「EC2(サーバー)」や「RDS(データベース)」といったコンピューティングリソースとの連携を具体的に学んでいきましょう。

まとめ

今回は、AWSの最重要サービスの一つであるVPCの基本について解説しました。

VPCは、単なる「仮想ネットワーク」ではなく、システムを守るための「境界線」であり、すべてのリソースが稼働するための「大地」です。この記事で紹介した4つの要素(CIDR、サブネット、ルートテーブル、IGW)と、AZによる階層構造さえ頭に入っていれば、これからのAWS学習の解像度はぐっと上がります。

知識を定着させる一番の近道は、実際に手を動かすことです。まずは忘れないうちにマネジメントコンソールを開き、自分だけのVPCを一つ作成してみてください。その小さな一歩が、プロフェッショナルなクラウドエンジニアへの確かな道へと繋がっています。