「VPCを作ってみた。でも、面談で『VPCって何ですか?』と聞かれたら、自信を持って答えられるだろうか?」

手を動かして構築することは素晴らしい一歩です。しかし、実務の面談で見られているのは「手順」ではなく「設計の意図」です。せっかくパブリックサブネットを構築しても、面談で「手順通りにやりました」と答えるだけでは、あなたの実力の半分も伝わりません。

この記事では、VPC構築という「基礎」をいかに言語化し、面接官に即戦力として評価させるかという戦略をまとめました。単なる操作方法を卒業し、「なぜその設計にしたのか」を自信を持って語れるようになりましょう。

面接官が「VPCの基礎」の質問で本当に見ているポイント

VPC構築ができるようになると、次に問われるのは「なぜその設定にしたのか?」という根拠です。面接官は、あなたが手順書通りに動く「作業員」か、意図を持って設計する「エンジニア」かを見定めています。

なぜその広さ(CIDR)にしたのか?

「10.0.0.0/16」を選んだ理由として「広くて一般的だから」と答えるだけでは、設計の意図が伝わりません。面接官がチェックしているのは、将来の拡張性と重複(オーバーラップ)の回避を見据えているかです。

実務では、別のVPCとの接続やオンプレミス環境とのVPN接続が頻繁に発生します。

その際、IPアドレスが重なっていると通信ができず、VPCの作り直しという最悪の事態を招きます。

「将来的にサブネットを/24で250個以上切り出せる余裕を持たせつつ、既存の拠点ネットワークと重ならない帯域をあえて選んだ」と論理的に答えましょう。

この先読みの視点こそが、実務未経験者を即戦力候補へと変える鍵になります。

単なる数字ではなく、将来の拡張性や他拠点との接続(IP重複回避)を考慮した「経営・運用視点」

パブリックサブネットを定義するものは何か?

面接官が「パブリックサブネットとは何ですか?」と聞くとき、期待しているのは「パブリックIPがある場所」という表面的な回答ではありません。

正解は、ルートテーブルでデフォルトルート(0.0.0.0/0)がインターネットゲートウェイ(IGW)に向いているサブネットという技術的な定義です。

サブネット自体にパブリック・プライベートという設定項目があるわけではありません。

出口の地図であるルートテーブルに、外の世界へ行くための玄関口(IGW)が書き込まれているかどうかが、その空間の性質を決めます。

この論理構造をズバッと答えられるだけで、ネットワークの基礎を本質的に理解していることが証明され、実務エンジニアからの評価は一気に高まります。

オンプレミスの「物理」をクラウドの「論理」へ翻訳して語る

オンプレミスでの物理的なネットワーク構築経験があるなら、それをAWSの用語に「翻訳」して伝えるのが最強の武器になります。

物理的なイメージを言葉に添えることで、あなたの説明に圧倒的な説得力が生まれます。

インターネットゲートウェイ(IGW)のアタッチ

AWSのコンソールで「IGWを作成し、VPCにアタッチする」という操作。これをオンプレミスの感覚で翻訳するなら、データセンターの外壁に穴を開けて光ファイバーを引き込み、ルーターのWANポートにカチッと物理ケーブルを差し込む作業そのものです。

VPCという閉じた箱(私有地)に、外の世界(インターネット)と繋がる物理的な「道」を作るイメージです。この「アタッチ(接続)」という工程を経て初めて、論理的な仮想ネットワークが物理的な世界と同期します。

面談では「物理的な回線引き込みと同じで、ここがVPCの唯一の玄関口になる」と比喩を添えて説明しましょう。単なるクラウドの操作手順が、ネットワークの物理的な構造に基づいた「確かな知識」として面接官に伝わるはずです。

ルートテーブルの編集

インターネットゲートウェイという「物理的な回線」を引いただけでは、通信は成立しません。そこで必要になるのが、パケットに外の世界への行き方を教える地図の配布、つまりルートテーブルの編集です。

オンプレミスで例えるなら、物理ルーターにログインし、スタティックルート(静的経路)を一行ずつ書き込む作業に相当します。「宛先が外の世界(0.0.0.0/0)なら、出口はこのインターネットゲートウェイだよ」と指定することで、初めてサブネット内の通信が迷わずに外へ出られるようになります。

面談では、「ルートテーブルの書き換え一つで、サブネットの性質(パブリックかプライベートか)が決まるネットワークの要所です」と、その重要性を論理的にアピールしましょう。

【VPCマスターへの道:1】の内容だけでここまで「技術力」をアピールできる

基礎であるVPCやパブリックサブネットの構築ですが、実はこの範囲だけでも深掘りされればあなたの「技術的な地肩」を十分に証明できます。

面談でよく聞かれる質問に対して、単なる正解のその先にある「実務の視点」を盛り込んだ回答例を用意しました。

Q:VPCを作成する際、IPv4 CIDRを設計する上で意識したことは?

A:将来的な「拡張性」と、他拠点との「重複(オーバーラップ)回避」を最優先に設計しました。

実務では、別のVPCとの接続(VPCピアリング)や、オンプレミス環境とのVPN接続が頻繁に発生します。その際、お互いのIPアドレス帯が重なっていると通信ができず、最悪の場合は「VPCの作り直し」という膨大な工数がかかる事態を招くからです。

【解説】

面接官はこの質問で、あなたが「とりあえず広いから/16」という安易な選択をしていないかをチェックしています。

AWSの仕様(/16〜/28)を理解した上で、「将来サブネットをいくつ切り出せるか」「既存の拠点ネットワークと絶対に被らないか」という「一歩先のトラブルを予見する視点」を語ることが、即戦力候補としての評価に繋がります。

結論(A)を述べた後に、なぜその回答が重要なのかという「背景(解説)」をセットで提示する

Q:EC2を立てた後、SSH接続ができないトラブルがあったらどこを疑いますか?

A:まず「ネットワークの疎通」を確認し、次に「OS・認証」の順で切り分けます。

具体的には、インフラ側の設定でIGW、ルートテーブル、SGを確認した後、最後に正しいキーペア(秘密鍵)を使用しているかをチェックします。

ネットワークが繋がっていても、秘密鍵の権限設定が不適切だったり、作成時と違う鍵を使っていたりすればログインはできません。

【解説】

この回答のポイントは、「ネットワーク層」と「アプリケーション(認証)層」を分けて考えていることを見せる点です。

「パケットは届いているのにログインできない(認証エラー)」のか、「そもそもパケットが届いていない(タイムアウト)」のか。この違いを意識して、最後にキーペアの確認を持ってくることで、インフラエンジニアとしてのトラブルシューティングの深さが伝わります。

SSH接続不可に対して、ネットワーク層(SG/RT)と認証層(キーペア)を切り分けて考える「プロの思考回路」

Q:この構成を本番環境で使うとしたら、何が足りないと思いますか?

A:セキュリティの「多層防御」と、障害に強い「高可用性」の2点が決定的に不足しています。

本番環境ではサーバーをプライベートサブネットへ隔離し、マルチAZ構成による冗長化を真っ先に検討すべきです。

具体的には、Webサーバーを直接パブリックサブネットに置くのではなく、ロードバランサー(ALB)のみを外に配備し、本体は内側に隠す構成にします。

また、一つのデータセンター(AZ)に障害が起きてもサービスを止めないよう、複数のAZを跨いだ設計が実務では必須となります。

【解説】

この質問の狙いは、あなたが「動けばOK」という素人思考を脱却しているかを確認することです。

今の構成は攻撃対象領域が広すぎて危険であるというリスクを正しく認識しつつ、それを解決する手法(NATゲートウェイ、ALB、マルチAZなど)をキーワードとして出せるかが勝負です。

今の限界を知っていることは、次の技術を学ぶ準備ができているという成長意欲の証明になります。

「今の構成は不完全である(本番では通用しない)」と認め、不足している要素(マルチAZ、プライベートサブネット等)を挙げられる「メタ認知能力」

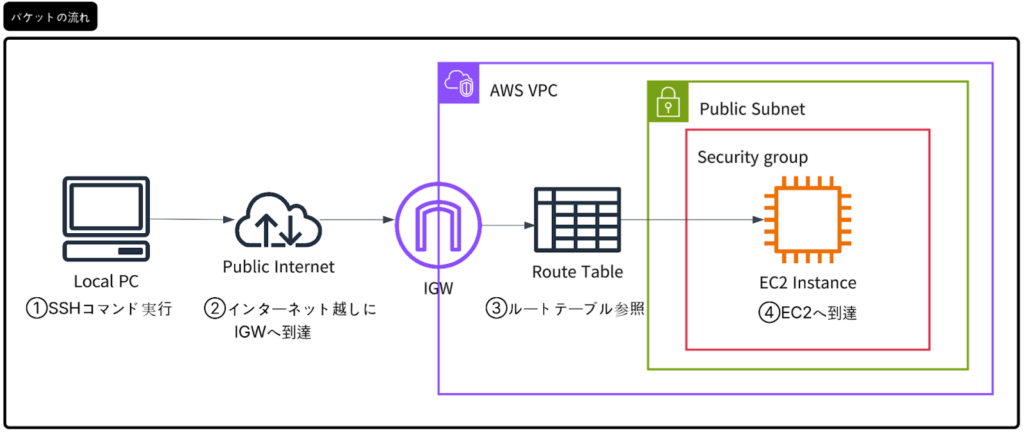

構築後に「パケットの流れ」を自分の言葉で言語化する

構築が完了したら、最後に行うべきは「通信経路の言語化」です。

コンソール上の設定が、実際のパケットレベルでどう機能しているかを論理的に説明できる能力こそが、インフラエンジニアとしての構造的な理解の証明になります。

①自分のPCからSSHコマンドを打つ

ローカル環境のターミナルからSSHコマンドを実行します。

この際、パケットには「送信元(自身のグローバルIPアドレス)」と「宛先(EC2のパブリックIPアドレス)」がセットされ、TCP 22番ポートをターゲットにした通信がインターネットへ送出されます。

この段階ではまだパケットはAWSネットワークの外側にあります。

②インターネットを通ってIGWに届く

送出されたパケットは、対象VPCの境界に位置するインターネットゲートウェイ(IGW)に到達します。

IGWはパブリックインターネットとVPCを接続する論理的なゲートウェイであり、ここがVPC内部ネットワークへの唯一の入り口として機能します。

③ルートテーブルを参照してサブネット内のEC2を見つける

VPC内部に入ったパケットは、関連付けられたルートテーブルを参照します。

ここで宛先IPがどのサブネットに属しているかを確認し、該当するパブリックサブネットへとルーティングされます。

この「経路案内」の設定が正しいことで、パケットは迷わずに目的のサブネットへ転送されます。

④セキュリティグループを通過しEC2に到達する

サブネット内のEC2インスタンスに到達する直前で、セキュリティグループによるインバウンドルールのチェックが行われます。

ここで「自身のソースIPからのTCP 22番ポート」が許可されていれば、パケットはインスタンスへの到達を許され、SSH接続が確立されます。

まとめ

VPCを「構築できる」ことは大きな一歩ですが、それを面談で「言語化」できる能力は、実務レベルのエンジニアとして評価されるための必須スキルです。

今回整理した設計意図や通信経路のロジックは、インフラエンジニアとしての基礎体力を示す重要な要素になります。

単なる手順の暗記ではなく、「なぜこの設定が必要なのか」という論理を自分の中に落とし込むこと。その積み重ねが、実務未経験という壁を突破し、現場で信頼を勝ち取るための最短ルートです。

基礎が固まったら、次はこの構成をさらに実務レベルへと引き上げましょう。

次回の記事では、セキュリティを強化した「プライベートサブネットとNATゲートウェイ」の面談対策について解説します。